Solana memecoin 发射平台BONK.fun遭到安全漏洞,因为攻击者劫持了一个团队账户,并利用该访问权限入侵了该平台的域名。根据该团队和运营商SolportTom 的声明,攻击者在 BONK.fun 网站上植入了一个加密货币排水器,给入侵后访问该网站的用户造成了危险。

这一事件迅速引起了 Solana 和更广泛的加密货币社区的关注。该漏洞还凸显了数字资产市场中一个常见的问题。即使协议和交易系统有所改进,攻击者仍然会将目标对准人们每天都信任的面向用户的层级。

发生了什么?

BONK.fun和Tom团队发现漏洞后,都警告用户不要与该域名互动。BONK.fun 写道:"一个恶意行为者已经入侵了 BONKfun 域名。在我们确保一切安全之前,请勿与网站互动。

汤姆发出了更详细的警告,称黑客 "劫持了一个团队账户,强行在域名上进行了删除"。

这一描述表明是前端受到攻击,而不是底层令牌基础设施出现故障。攻击者似乎控制了一个连接到平台域名操作的账户,然后利用该访问权限通过官方网站提供恶意提示。实际上,信任合法域名的用户可能会遇到要求他们签署服务条款提示的虚假信息。据报道,该签名触发了排水器。

试图访问该网站的访问者随后会遇到浏览器安全警告,将该页面标记为恶意和不安全页面。

谁受到了影响?

汤姆说,这次漏洞并没有影响到每个 BONK.fun 用户,他澄清说,只有在事件发生后在被入侵的 BONK.fun 域名上签署了虚假服务条款信息的用户才遭受了损失。

X 上的几位用户也声称,他们在与被入侵网站互动后损失了资金。一位用户写道:"我账户里的 10 万块钱没了,以后还会出现吗?

区块链分析平台Bubblemaps分享的数据显示,影响仍然相对较小,有13个钱包地址与攻击者有关联,估计约有35个用户被利用,共损失约23000美元。

Bubblemaps指出,这些数字依赖于公开的链上数据和用户报告。一些人声称损失超过了 10 万美元,但研究人员表示,他们无法找到链上证据来证实这些更大的损失。

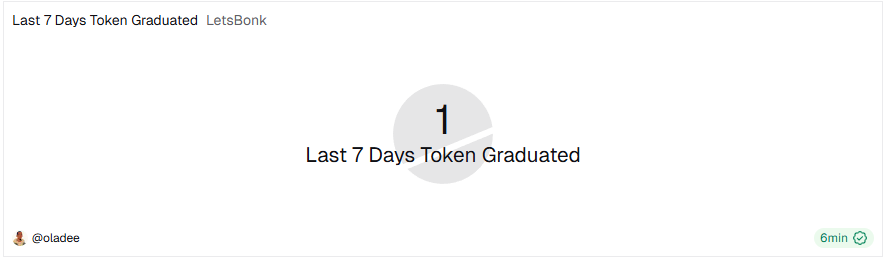

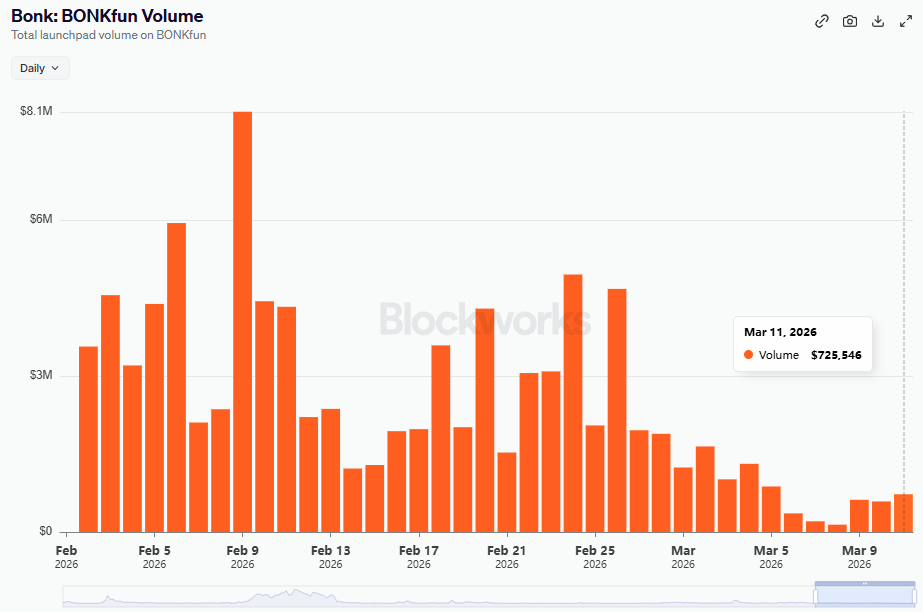

同时,现有的活动数据表明,事件的总体规模可能仍然有限。在漏洞发生前的几天里,BONK.fun 在发射平台活动中所占的份额已经相对较小。Dune 数据显示,在过去七天里,该平台推出了 314 种代币,在此期间只有一种代币毕业。

而在之前的三天里,该平台共发行了 165 种代币,毕业生数量为零。Blockworks的数据显示,BONK.fun在3月11日(事件发生当天)的交易量约为725,546美元。

社区反应

与此同时,该事件也引发了部分社区用户的不满和怀疑。一些用户质疑攻击者最初是如何访问该域名的。

还有人批评平台的运行安全,认为该事件损害了 BONK.fun 的信誉。

这些反应反映了加密货币的一个更广泛的模式,即用户不仅希望平台保护智能合约和资金资产,还希望平台保护域名、团队账户以及与最终用户接触的界面的每一部分。

"加密货币的最新漏洞是授权"

BONK.fun的漏洞符合加密货币攻击的一种更广泛的模式,这种攻击依赖于欺骗、恶意签名和信任滥用,而不仅仅是代码漏洞。攻击者越来越多地通过钓鱼网页、冒充策略、虚假批准提示和被入侵网站来攻击钱包。在这种情况下,攻击者只需说服用户批准错误的操作即可。

这种方法在整个行业中变得越来越重要。一份关于近期攻击的Nominis 报告描述了这样一种环境:网络钓鱼、恶意签名、社交工程和特权访问滥用造成的经济损失往往超过传统的智能合约缺陷。仅在 2026 年 1 月,几起重大事件就表明攻击者如何越来越多地以授权和人类行为为目标,而不仅仅依赖技术漏洞。

这一更广泛的趋势表明,在许多情况下,操作安全和用户教育现在与智能合约审计同等重要。

在 SolanaFloor 上阅读更多内容

Archer Exchange在道具AMM欺骗担忧中推出CLOB

万事达卡与Solana、Paxos和其他公司共同推出全球加密货币合作伙伴计划

Pump.fun生态系统内幕