BONK.fun'ın Alan Adı Cüzdan Boşaltma İstemiyle Ele Geçirildi, Hacker Kullanıcıları Sadece 23 Bin Dolar İçin İstismar Etti

Ele geçirilmiş bir alan adı, yerleştirilmiş bir cüzdan boşaltıcı ve sınırlı ama endişe verici bir kullanıcı etkisi, Solana memecoin launchpad'ini inceleme altına aldı.

- Yayımlandı:

- Düzenlendi:

Solana memecoin launchpad BONK.fun, saldırganların bir ekip hesabını ele geçirmesi ve bu erişimi platformun alan adını tehlikeye atmak için kullanmasının ardından bir güvenlik ihlali yaşadı. Ekipten ve operatör SolportTom'dan gelen açıklamalara göre, saldırganlar BONK.fun web sitesine bir kripto boşaltıcı yerleştirerek, ihlalden sonra siteyi ziyaret eden kullanıcılar için tehlikeli bir durum yarattı.

Olay Solana ve daha geniş kripto toplulukları arasında hızla dikkat çekti. İhlal aynı zamanda dijital varlık piyasalarındaki tanıdık bir sorunu da gözler önüne serdi. Protokoller ve alım satım sistemleri gelişse bile, saldırganlar hala insanların her gün güvendiği kullanıcıya dönük katmanları hedef alıyor.

Ne oldu?

BONK.fun ve Tom, ekip ihlalin farkına vardıktan sonra kullanıcıları alan adı ile etkileşime girmemeleri konusunda uyardı. BONK.fun şöyle yazdı: "Kötü niyetli bir aktör BONKfun alan adını ele geçirdi. Biz her şeyi güvence altına alana kadar web sitesiyle etkileşime geçmeyin."

Tom daha ayrıntılı bir uyarı yayınlayarak bilgisayar korsanlarının "bir ekip hesabını ele geçirerek DOMAİN üzerinde bir boşaltıcıya zorladıklarını" söyledi.

Bu açıklama, altta yatan token altyapısındaki bir arızadan ziyade bir ön uç tehlikesine işaret etmektedir. Saldırganlar, platformun alan adı işlemlerine bağlı bir hesap üzerinde kontrol sağlamış ve daha sonra bu erişimi resmi web sitesi üzerinden kötü niyetli istemler sunmak için kullanmış gibi görünüyor. Pratikte, meşru alan adına güvenen kullanıcılar, kendilerinden bir hizmet şartları istemini imzalamalarını isteyen sahte bir mesajla karşılaşmış olabilirler. Bu imzanın boşaltıcıyı tetiklediği bildirildi.

Siteye erişmeye çalışan ziyaretçiler daha sonra sayfayı kötü niyetli ve güvensiz olarak işaretleyen tarayıcı güvenlik uyarılarıyla karşılaştı.

Kimler Etkilendi?

Tom, ihlalin her BONK.fun kullanıcısını etkilemediğini, yalnızca olaydan sonra ele geçirilen BONK.fun alan adındaki sahte hizmet şartları mesajını imzalayan kullanıcıların zarara uğradığını açıkladı.

X'teki birkaç kullanıcı da ele geçirilen web sitesiyle etkileşime girdikten sonra para kaybettiklerini iddia etti. Bir kullanıcı, "içinde 100 bin olan hesabım gitti. daha sonra ortaya çıkacak mı?" diye yazdı

Blockchain analiz platformu Bubblemaps tarafından paylaşılan veriler, 13 cüzdan adresini saldırgana bağlayarak etkinin nispeten küçük kaldığını öne sürdü ve yaklaşık 35 kullanıcının toplamda kabaca 23.000 $ boşaltarak istismar edildiğini tahmin etti.

Bubblemaps, rakamların halka açık zincir verilerine ve kullanıcı raporlarına dayandığını belirtti. Bazı kişiler 100.000 $'dan fazla kayıp olduğunu iddia etti, ancak araştırmacılar bu daha büyük iddiaları doğrulamak için zincir üzerinde kanıt bulamadıklarını söyledi.

Aynı zamanda, mevcut faaliyet verileri, olayın genel ölçeğinin sınırlı kalmış olabileceğini göstermektedir. BONK.fun'ın launchpad aktivitesindeki payı, ihlalden önceki günlerde zaten nispeten küçüktü. Dune verileri, platformun son yedi gün içinde 314 token başlattığını ve bu süre zarfında yalnızca bir token'ın mezun olduğunu gösteriyor.

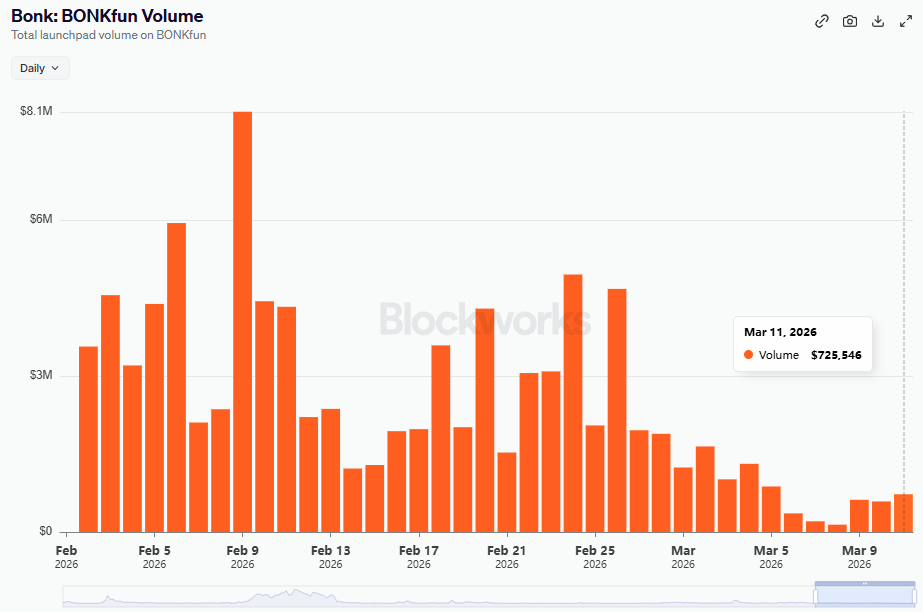

Önceki üç gün boyunca platform 165 token piyasaya sürmüş ve sıfır mezun kaydetmişti. İşlem hacmi de mütevazı kaldı ve olaydan önceki günlerde düşüş eğilimi gösteriyordu. Blockworks verileri, BONK.fun'ın olayın meydana geldiği gün olan 11 Mart'ta yaklaşık 725.546 $ hacim oluşturduğunu gösteriyor.

Topluluk Tepkisi

Aynı zamanda bu olay, topluluğun bazı kesimlerinde hayal kırıklığı ve şüpheciliği de tetikledi. Bazı kullanıcılar saldırganların ilk etapta etki alanına nasıl erişim sağladığını sorguladı.

Diğerleri ise platformun operasyonel güvenliğini eleştirdi ve olayın BONK.fun'ın güvenilirliğine zarar verdiğini savundu.

Bu tepkiler, kullanıcıların platformlardan yalnızca akıllı sözleşmeleri ve hazine varlıklarını değil, aynı zamanda alan adlarını, ekip hesaplarını ve son kullanıcılara dokunan arayüzün her bölümünü korumalarını beklediği kriptoda daha geniş bir modeli yansıtıyordu.

"Kripto'nun En Yeni Zafiyeti Yetkilendirme"

BONK.fun ihlali, yalnızca kod istismarlarından ziyade aldatma, kötü niyetli imzalar ve güven istismarına dayanan daha geniş bir kripto saldırı modeline uyuyor. Saldırganlar kimlik avı sayfaları, taklit taktikleri, sahte onay istemleri ve ele geçirilmiş web siteleri aracılığıyla cüzdanları giderek daha fazla hedef alıyor. Bunun gibi durumlarda saldırganın tek yapması gereken kullanıcıyı yanlış eylemi onaylamaya ikna etmektir.

Bu yaklaşım sektör genelinde daha önemli hale geldi. Son saldırılara ilişkin bir Nominis raporu, kimlik avı, kötü niyetli imzalar, sosyal mühendislik ve ayrıcalıklı erişim istismarının genellikle geleneksel akıllı sözleşme kusurlarından daha fazla mali hasara neden olduğu bir ortamı tanımladı. Yalnızca Ocak 2026'da meydana gelen birkaç büyük olay, saldırganların yalnızca teknik istismarlara güvenmek yerine yetkilendirmeyi ve insan davranışını nasıl giderek daha fazla hedef aldığını gösterdi.

Daha geniş bir eğilim, operasyonel güvenlik ve kullanıcı eğitiminin artık birçok durumda akıllı sözleşme denetimleri kadar önemli olduğunu göstermektedir.

SolanaFloor hakkında daha fazla bilgi edinin

Archer Exchange, Prop AMM Spoofing Endişelerinin Ortasında CLOB'u Başlattı

Mastercard, Solana, Paxos ve Diğerleriyle Küresel Kripto Ortağı ProgramınıBaşlattı

Pump.fun'ın Ekosisteminin İçinde