O domínio BONK.fun foi sequestrado com um pedido de esvaziamento da carteira, enquanto o hacker explora os utilizadores por apenas 23 mil dólares

Um domínio sequestrado, um esvaziador de carteiras plantado e um impacto limitado, mas alarmante, sobre os utilizadores colocam a plataforma de lançamento da memecoin Solana sob escrutínio.

- Publicado:

- Editado:

A plataforma de lançamento de memecoin Solana BONK.fun sofreu uma violação de segurança depois que os invasores sequestraram uma conta de equipe e usaram esse acesso para comprometer o domínio da plataforma. De acordo com as declarações da equipa e do operador SolportTom, os atacantes colocaram um crypto drainer no site BONK.fun, criando uma situação perigosa para os utilizadores que visitaram o site após a violação.

O incidente chamou rapidamente a atenção da comunidade Solana e das comunidades criptográficas em geral. A violação também destacou um problema familiar nos mercados de activos digitais. Mesmo quando os protocolos e os sistemas de negociação são melhorados, os atacantes continuam a visar as camadas de contacto com o utilizador em que as pessoas confiam todos os dias.

O que aconteceu?

BONK.fun e Tom avisaram os utilizadores para não interagirem com o domínio assim que a equipa descobriu o compromisso. O BONK.fun escreveu: "Um ator malicioso comprometeu o domínio BONKfun. Não interaja com o site até que tenhamos protegido tudo".

Tom emitiu um aviso mais detalhado, dizendo que os hackers tinham "sequestrado uma conta de equipa, forçando um drainer no DOMAIN".

Esta descrição aponta para um comprometimento do frontend e não para uma quebra na infraestrutura subjacente do token. Os atacantes parecem ter obtido o controlo de uma conta ligada às operações de domínio da plataforma e, em seguida, utilizaram esse acesso para enviar mensagens maliciosas através do sítio Web oficial. Em termos práticos, os utilizadores que confiaram no domínio legítimo podem ter-se deparado com uma mensagem falsa que lhes pedia para assinar um aviso de termos de serviço. Essa assinatura terá ativado o drainer.

Os visitantes que tentaram aceder ao site depararam-se mais tarde com avisos de segurança do navegador que assinalavam a página como maliciosa e insegura.

Quem foi afetado?

Tom disse que a violação não afectou todos os utilizadores do BONK.fun, esclarecendo que apenas os utilizadores que assinaram os falsos termos da mensagem de serviço no domínio BONK.fun comprometido após o incidente sofreram perdas.

Vários utilizadores do X também afirmaram que perderam fundos depois de interagirem com o sítio Web comprometido. Um utilizador escreveu: "a minha conta com 100 mil dólares desapareceu. será que vai aparecer mais tarde?

Dados compartilhados pela plataforma de análise de blockchain Bubblemaps sugeriram que o impacto permaneceu relativamente pequeno, vinculando 13 endereços de carteira ao invasor, estimando que cerca de 35 usuários foram explorados com cerca de US $ 23,000 drenados no total.

Bubblemaps observou que os números se baseiam em dados públicos onchain e relatórios de usuários. Alguns indivíduos alegaram perdas de mais de US $ 100.000, mas os pesquisadores disseram que não conseguiram encontrar evidências onchain para confirmar essas reivindicações maiores.

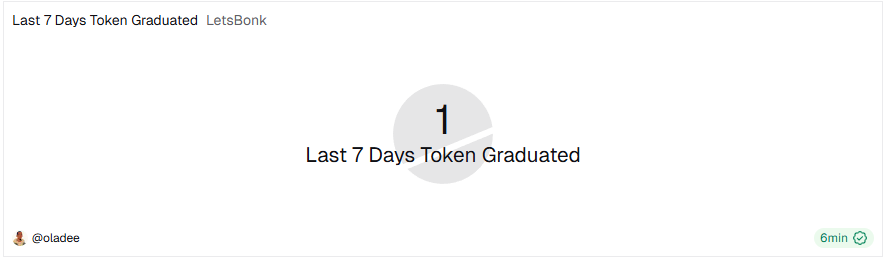

Ao mesmo tempo, os dados de atividade disponíveis sugerem que a escala geral do incidente pode ter permanecido limitada. A participação da BONK.fun na atividade da plataforma de lançamento já era relativamente pequena nos dias que antecederam a violação. Os dados do Dune mostram que a plataforma lançou 314 tokens nos últimos sete dias, com apenas um token se formando durante esse período.

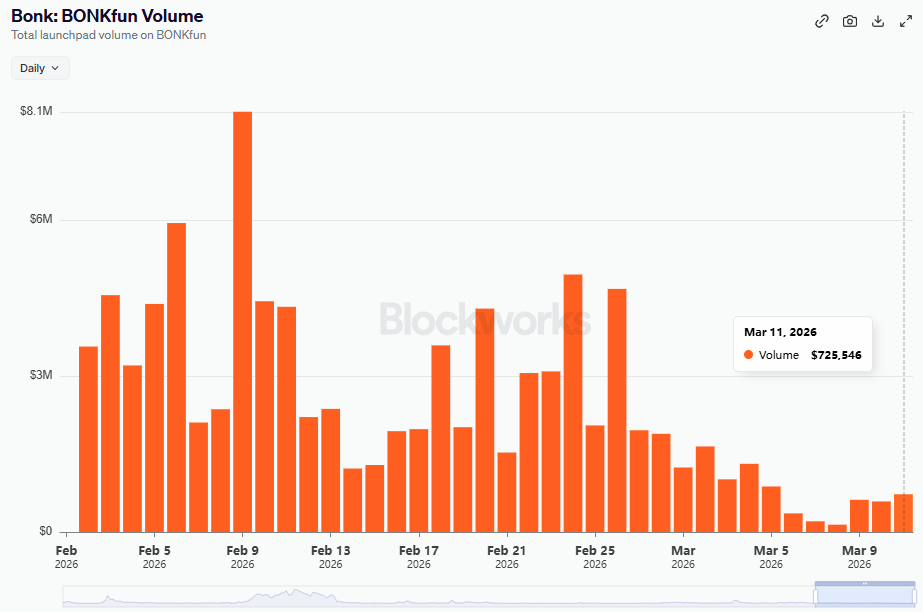

Nos três dias anteriores, a plataforma lançou 165 tokens e registou zero graduados. O volume de negociação também permaneceu modesto e teve uma tendência de queda nos dias que antecederam o incidente, com os dados da Blockworks mostrando que o BONK.fun gerou cerca de US $ 725,546 em volume em 11 de março, o dia em que o incidente ocorreu.

Reação da comunidade

Ao mesmo tempo, o incidente provocou frustração e ceticismo de partes da comunidade. Alguns utilizadores questionaram a forma como os atacantes obtiveram acesso ao domínio.

Outros criticaram a segurança operacional da plataforma e argumentaram que o evento prejudicou a credibilidade do BONK.fun.

Essas reações refletiram um padrão mais amplo em criptografia, onde os usuários esperam que as plataformas protejam não apenas contratos inteligentes e ativos de tesouraria, mas também domínios, contas de equipe e todas as partes da interface que tocam os usuários finais.

"A mais nova vulnerabilidade da criptografia é a autorização"

A violação do BONK.fun se encaixa em um padrão mais amplo de ataques de criptografia que dependem de engano, assinaturas maliciosas e abuso de confiança, em vez de apenas explorações de código. Os atacantes visam cada vez mais as carteiras através de páginas de phishing, tácticas de personificação, solicitações de aprovação falsas e sites comprometidos. Em casos como este, o atacante só precisa de convencer o utilizador a aprovar a ação errada.

Esta abordagem tornou-se mais importante em todo o sector. Um relatório da Nominis sobre ataques recentes descreveu um ambiente em que phishing, assinaturas maliciosas, engenharia social e abuso de acesso privilegiado geralmente causam mais danos financeiros do que as falhas tradicionais de contratos inteligentes. Somente em janeiro de 2026, vários incidentes importantes mostraram como os invasores visam cada vez mais a autorização e o comportamento humano, em vez de depender apenas de explorações técnicas.

A tendência mais ampla sugere que a segurança operacional e a educação do usuário agora importam tanto quanto as auditorias de contratos inteligentes em muitas situações.

Leia mais em SolanaFloor

Archer Exchange lança CLOB em meio a preocupações com falsificação de Prop AMM

Mastercard lança programa global de parceiros de criptografia com Solana, Paxos e outros

Por dentro do ecossistema da Pump.fun