BONK.fun's domein gekaapt met portemonnee leegmakende prompt als hacker gebruikers misbruikt voor slechts $23K

Een gekaapt domein, een geplante wallet drainer en een beperkte maar alarmerende gebruikersimpact hebben de Solana memecoin launchpad onder de loep genomen.

- Geplaatst:

- Bewerkt:

Solana memecoin launchpad BONK.fun heeft een beveiligingslek opgelopen nadat aanvallers een teamaccount hadden gekaapt en die toegang gebruikten om het domein van het platform te compromitteren. Volgens verklaringen van het team en exploitant SolportTom, plaatsten de aanvallers een crypto drainer op de BONK.fun website, waardoor een gevaarlijke situatie ontstond voor gebruikers die de site bezochten na de inbreuk.

Het incident trok al snel de aandacht van de Solana en bredere cryptogemeenschap. De inbreuk benadrukte ook een bekend probleem in de markten voor digitale activa. Zelfs als protocollen en handelssystemen verbeteren, richten aanvallers zich nog steeds op de gebruikerslagen waar mensen elke dag op vertrouwen.

Wat gebeurde er?

BONK.fun en Tom waarschuwden beide gebruikers om geen interactie te hebben met het domein zodra het team de inbreuk ontdekte. BONK.fun schreef, "Een kwaadwillende actor heeft het BONKfun domein gecompromitteerd. Ga geen interactie aan met de website totdat we alles hebben veiliggesteld."

Tom gaf een meer gedetailleerde waarschuwing en zei dat hackers "een teamaccount hadden gekaapt, waardoor een drainer op het DOMAIN werd geforceerd."

Die beschrijving wijst eerder op een frontend compromis dan op een storing in de onderliggende token-infrastructuur. Aanvallers lijken controle te hebben gekregen over een account dat verbonden is met de domeinactiviteiten van het platform en gebruikten die toegang vervolgens om kwaadaardige prompts te serveren via de officiële website. Praktisch gezien konden gebruikers die het legitieme domein vertrouwden een nepbericht tegenkomen dat hen vroeg om een servicevoorwaardenprompt te ondertekenen. Die ondertekening activeerde naar verluidt de drainer.

Bezoekers die de site probeerden te openen, kregen later beveiligingswaarschuwingen in hun browser die de pagina als kwaadaardig en onveilig markeerden.

Wie werd er getroffen?

Tom zei dat de inbreuk niet elke BONK.fun gebruiker trof, en verduidelijkte dat alleen gebruikers die de valse servicevoorwaarden ondertekenden op het gecompromitteerde BONK.fun domein na het incident schade leden.

Verschillende gebruikers op X beweerden ook dat ze geld hadden verloren na interactie met de gecompromitteerde website. Een gebruiker schreef: "mijn account met 100k erin is weg. komt het later nog terug?"

Gegevens gedeeld door blockchain analytics platform Bubblemaps suggereerden dat de impact relatief klein bleef, waarbij 13 wallet adressen werden gekoppeld aan de aanvaller en geschat werd dat ongeveer 35 gebruikers waren uitgebuit met ruwweg $23.000 gedraineerd in totaal.

Bubblemaps merkte op dat de cijfers gebaseerd zijn op openbare onchain-gegevens en gebruikersrapporten. Sommige individuen claimden verliezen van meer dan $100.000, maar de onderzoekers zeiden dat ze geen onchain bewijs konden vinden om deze grotere claims te bevestigen.

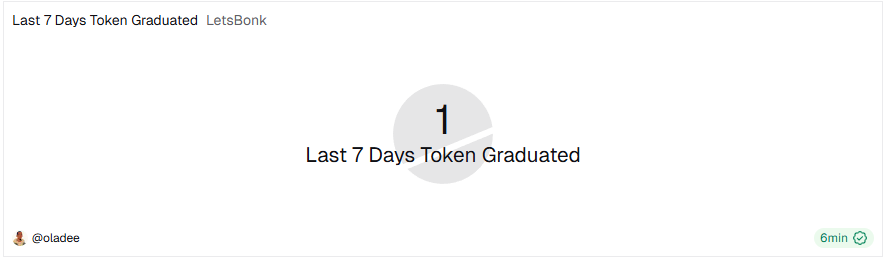

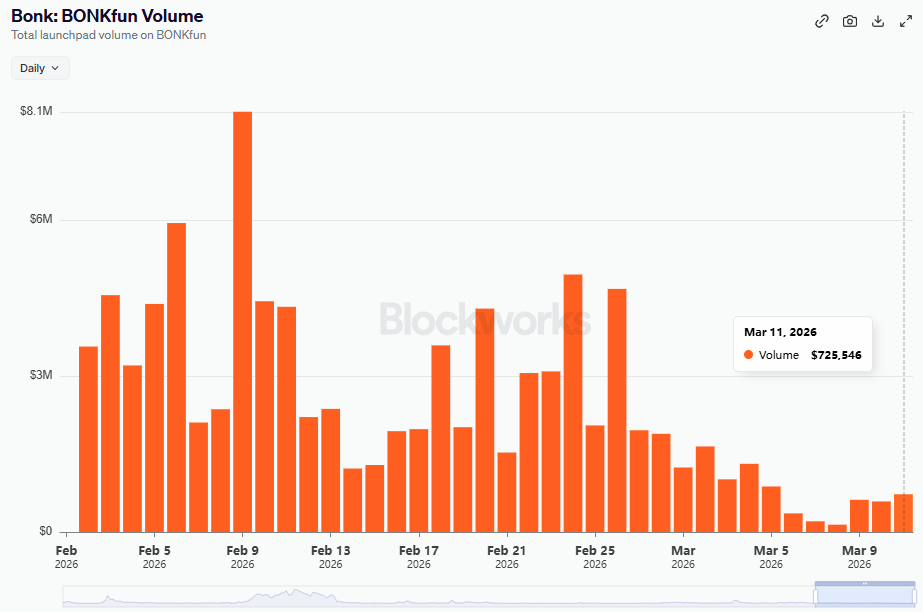

Tegelijkertijd suggereren de beschikbare activiteitsgegevens dat de algehele omvang van het incident beperkt kan zijn gebleven. Het aandeel van BONK.fun in de launchpad-activiteit was al relatief klein in de dagen voorafgaand aan de inbreuk. Uit de gegevens van Dune blijkt dat het platform in de afgelopen zeven dagen 314 tokens lanceerde, met slechts één token die in die periode afstudeerde.

In de drie dagen daarvoor lanceerde het platform 165 tokens en noteerde het nul afgestudeerden. Het handelsvolume bleef ook bescheiden en vertoonde een neerwaartse trend in de dagen voorafgaand aan het incident. Uit gegevens van Blockworks blijkt dat BONK.fun ongeveer $725.546 aan volume genereerde op 11 maart, de dag dat het incident plaatsvond.

Reactie van de gemeenschap

Tegelijkertijd leidde het incident tot frustratie en scepsis bij delen van de gemeenschap. Sommige gebruikers vroegen zich af hoe de aanvallers toegang hadden gekregen tot het domein.

Anderen bekritiseerden de operationele beveiliging van het platform en stelden dat de gebeurtenis de geloofwaardigheid van BONK.fun had aangetast.

Deze reacties weerspiegelden een breder patroon in crypto, waarbij gebruikers verwachten dat platforms niet alleen slimme contracten en schatkistactiva beschermen, maar ook domeinen, teamaccounts en elk deel van de interface dat in contact komt met eindgebruikers.

"Crypto's nieuwste kwetsbaarheid is autorisatie"

De inbreuk op BONK.fun past in een breder patroon van cryptoaanvallen die vertrouwen op misleiding, kwaadaardige handtekeningen en misbruik van vertrouwen in plaats van alleen code-exploits. Aanvallers richten zich steeds vaker op portemonnees via phishingpagina's, imitatietactieken, valse goedkeuringsprompts en gecompromitteerde websites. In gevallen zoals deze hoeft de aanvaller een gebruiker alleen maar te overtuigen om de verkeerde actie goed te keuren.

Die aanpak is in de hele sector belangrijker geworden. Een rapport van Nominis over recente aanvallen beschrijft een omgeving waarin phishing, kwaadaardige handtekeningen, social engineering en misbruik van bevoorrechte toegang vaak meer financiële schade veroorzaken dan traditionele gebreken in slimme contracten. Alleen al in januari 2026 lieten verschillende grote incidenten zien hoe aanvallers zich steeds meer richten op autorisatie en menselijk gedrag in plaats van alleen te vertrouwen op technische exploits.

De bredere trend suggereert dat operationele beveiliging en gebruikerseducatie nu net zo belangrijk zijn als smart contract audits in veel situaties.

Lees meer op SolanaFloor

Archer Exchange lanceert CLOB temidden van zorgen over AMM-spoofing

Mastercard rolt wereldwijd cryptopartnerprogramma uit met Solana, Paxos en anderen

Binnen het ecosysteem van Pump.fun