SolanaのmemecoinローンチパッドBONK.funは、攻撃者がチームのアカウントを乗っ取り、そのアクセス権を使用してプラットフォームのドメインを侵害した後、セキュリティ侵害に見舞われた。チームと運営者SolportTomの声明によると、攻撃者はBONK.funのウェブサイトに暗号ドレーナーを設置し、侵害後にサイトを訪れたユーザーに危険な状況を作り出した。

この事件は瞬く間にソラナと広範な暗号コミュニティ全体の注目を集めた。この侵害はまた、デジタル資産市場でおなじみの問題を浮き彫りにした。プロトコルや取引システムが改善されても、攻撃者は依然として、人々が日々信頼しているユーザー向けのレイヤーを狙っているのだ。

何が起きたのか?

BONK.funとTomの両チームは、侵害を発見した時点で、このドメインとやりとりしないようユーザーに警告した。BONK.funは、「悪意のある行為者がBONKfunドメインを侵害しました。すべての安全が確保されるまで、ウェブサイトとやりとりしないでください。"

Tomはより詳細な警告を発し、ハッカーが "チームのアカウントを乗っ取り、ドメインにドレーナーを強要した "と述べた。

この記述は、根本的なトークンインフラストラクチャの故障ではなく、フロントエンドの侵害を指摘している。攻撃者は、プラットフォームのドメイン操作に接続されたアカウントを制御し、そのアクセス権を使用して公式ウェブサイトを通じて悪意のあるプロンプトを提供したようだ。実際的には、正規のドメインを信頼していたユーザーは、利用規約への署名を求める偽のメッセージに遭遇した可能性がある。この署名がドレイナーの引き金になったと報告されている。

このサイトにアクセスしようとした訪問者は、後にブラウザのセキュリティ警告に遭遇し、このページが悪意のある安全でないページであるとフラグを立てられた。

誰が影響を受けたのか?

Tomは、この侵害はすべてのBONK.funユーザーに影響を与えたわけではないと述べ、事件後に侵害されたBONK.funドメインで偽の利用規約メッセージに署名したユーザーだけが損害を被ったと明らかにした。

Xの複数のユーザーも、侵害されたウェブサイトとやりとりした後、資金を失ったと主張している。あるユーザーは、"10万円の口座が消えた。"と書いている。

ブロックチェーン分析プラットフォームBubblemapsによって共有されたデータは、影響が比較的小さいままであることを示唆し、13のウォレットアドレスを攻撃者にリンクし、約35人のユーザーが悪用され、合計でおよそ23,000ドルが流出したと推定した。

Bubblemapsは、この数字は公開されているオンチェーンデータとユーザーレポートに依存していると指摘している。中には10万ドル以上の損失を主張する個人もいるが、研究者らはそうした大きな主張を確認するオンチェーンの証拠を見つけることができなかったと述べている。

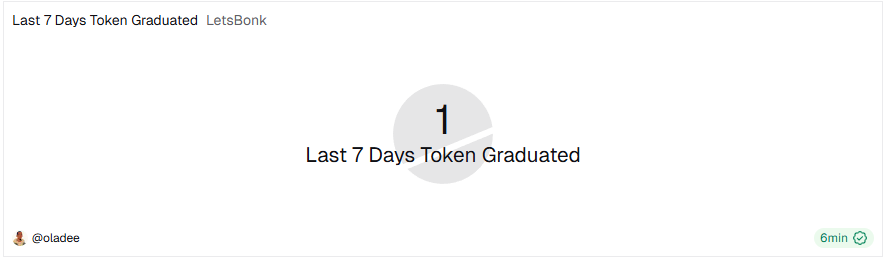

同時に、入手可能な活動データは、事件の全体的な規模が限定的なものにとどまった可能性を示唆している。BONK.funのローンチパッドのアクティビティにおけるシェアは、侵害に至るまでの数日間で、すでに比較的小さくなっていた。Duneのデータによると、同プラットフォームは過去7日間に314のトークンをローンチし、その間に卒業したトークンは1つだけだった。

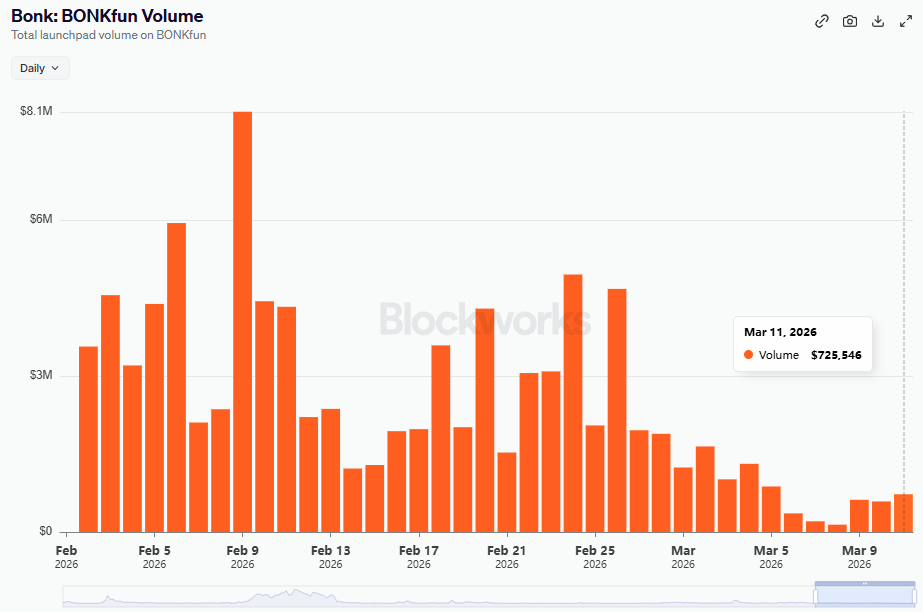

その前の3日間では、プラットフォームは165のトークンを発行し、卒業生はゼロだった。ブロックワークスのデータによると、事件が発生した3月11日のBONK.funの取引量は約725,546ドルだった。

コミュニティの反応

同時に、この事件はコミュニティの一部から不満と懐疑を引き起こした。一部のユーザーは、そもそも攻撃者がどのようにしてドメインにアクセスしたのかを疑問視した。

また、プラットフォームの運用上のセキュリティを批判し、この事件がBONK.funの信頼性を傷つけたと主張する人もいた。

これらの反応は、ユーザーがプラットフォームにスマートコントラクトやトレジャリーアセットだけでなく、ドメイン、チームアカウント、エンドユーザーに触れるインターフェースのあらゆる部分を保護することを期待する、暗号におけるより広範なパターンを反映していた。

「暗号の最新の脆弱性は認可"

BONK.funの侵害は、コードの悪用だけでなく、欺瞞、悪意のある署名、信頼の乱用に依存する暗号攻撃のより広いパターンに当てはまる。攻撃者は、フィッシング・ページ、なりすまし手口、偽の承認プロンプト、侵害されたウェブサイトを通じて、ウォレットをターゲットにすることが増えている。今回のようなケースでは、攻撃者はユーザーに間違ったアクションを承認させるだけでよい。

このようなアプローチは、業界全体でより重要になってきている。最近の攻撃に関するNominisの報告書では、フィッシング、悪意のある署名、ソーシャルエンジニアリング、特権アクセスの悪用が、従来のスマートコントラクトの欠陥よりも多くの金銭的損害を引き起こすことが多い環境が説明されている。2026年1月だけでも、いくつかの大きな事件が、攻撃者が技術的なエクスプロイトだけに頼るのではなく、認可や人間の行動を標的とするようになっていることを示している。

広範な傾向は、多くの状況において、運用上のセキュリティとユーザー教育がスマートコントラクトの監査と同じくらい重要になっていることを示唆している。

SolanaFloorの続きを読む

Archer Exchange、プロップAMMのなりすまし懸念の中でCLOBを開始

Mastercard、Solana、Paxosなどとグローバル暗号パートナープログラムを展開

Pump.funのエコシステム内部