Il dominio di BONK.fun è stato dirottato con un prompt che prosciuga il portafoglio: l'hacker sfrutta gli utenti per soli 23.000 dollari

Un dominio dirottato, un wallet drainer piazzato e un impatto limitato ma allarmante sugli utenti hanno messo sotto osservazione la piattaforma di lancio di memecoin Solana.

- Pubblicato:

- Modificato:

La piattaforma di lancio di memecoin Solana BONK.fun ha subito una violazione della sicurezza dopo che gli aggressori hanno dirottato l'account di un team e hanno utilizzato tale accesso per compromettere il dominio della piattaforma. Secondo le dichiarazioni del team e dell'operatore SolportTom, gli aggressori hanno installato un drenaggio di criptovalute sul sito web di BONK.fun, creando una situazione pericolosa per gli utenti che hanno visitato il sito dopo la violazione.

L'incidente ha attirato rapidamente l'attenzione della comunità Solana e di quella crittografica in generale. La violazione ha anche evidenziato un problema familiare nei mercati degli asset digitali. Anche quando i protocolli e i sistemi di trading migliorano, gli aggressori continuano a prendere di mira i livelli rivolti all'utente di cui ci si fida ogni giorno.

Cosa è successo?

BONK.fun e Tom hanno entrambi avvertito gli utenti di non interagire con il dominio una volta che il team ha scoperto la compromissione. BONK.fun ha scritto: "Un malintenzionato ha compromesso il dominio BONKfun. Non interagire con il sito web finché non avremo messo tutto in sicurezza".

Tom ha pubblicato un avviso più dettagliato, affermando che gli hacker avevano "dirottato un account del team, forzando un drainer sul DOMINIO".

Questa descrizione fa pensare a una compromissione del frontend piuttosto che a un guasto dell'infrastruttura di token sottostante. Sembra che gli aggressori abbiano acquisito il controllo di un account collegato alle operazioni del dominio della piattaforma e abbiano poi utilizzato tale accesso per inviare messaggi dannosi attraverso il sito web ufficiale. In pratica, gli utenti che si sono fidati del dominio legittimo potrebbero essersi imbattuti in un messaggio falso che chiedeva loro di firmare i termini di servizio. Tale firma avrebbe innescato il drenaggio.

I visitatori che hanno tentato di accedere al sito hanno poi riscontrato avvisi di sicurezza del browser che segnalavano la pagina come dannosa e non sicura.

Chi è stato colpito?

Tom ha dichiarato che la violazione non ha colpito tutti gli utenti di BONK.fun, chiarendo che solo gli utenti che hanno firmato il falso messaggio dei termini di servizio sul dominio BONK.fun compromesso dopo l'incidente hanno subito perdite.

Diversi utenti su X hanno affermato di aver perso fondi dopo aver interagito con il sito web compromesso. Un utente ha scritto: "Il mio conto con 100.000 dollari è scomparso

I dati condivisi dalla piattaforma di analisi blockchain Bubblemaps hanno suggerito che l'impatto è rimasto relativamente piccolo, collegando 13 indirizzi di portafogli all'attaccante, stimando che circa 35 utenti sono stati sfruttati con circa 23.000 dollari drenati in totale.

Bubblemaps ha fatto notare che le cifre si basano su dati onchain pubblici e sulle segnalazioni degli utenti. Alcuni individui hanno dichiarato di aver subito perdite superiori a 100.000 dollari, ma i ricercatori hanno affermato di non essere riusciti a trovare prove onchain che confermassero tali affermazioni.

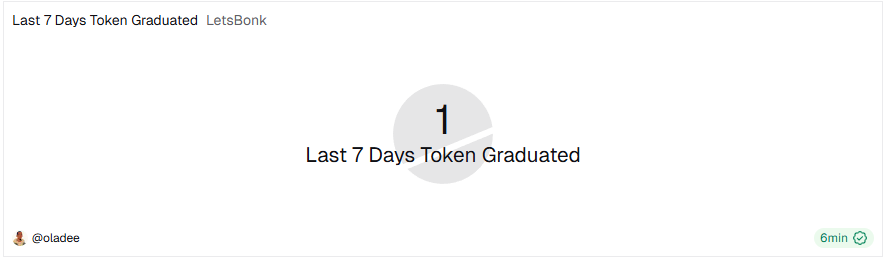

Allo stesso tempo, i dati di attività disponibili suggeriscono che la portata complessiva dell'incidente potrebbe essere rimasta limitata. La quota di attività di BONK.fun sulla piattaforma di lancio era già relativamente piccola nei giorni precedenti la violazione. I dati di Dune mostrano che la piattaforma ha lanciato 314 token negli ultimi sette giorni, con un solo token laureato durante questo periodo.

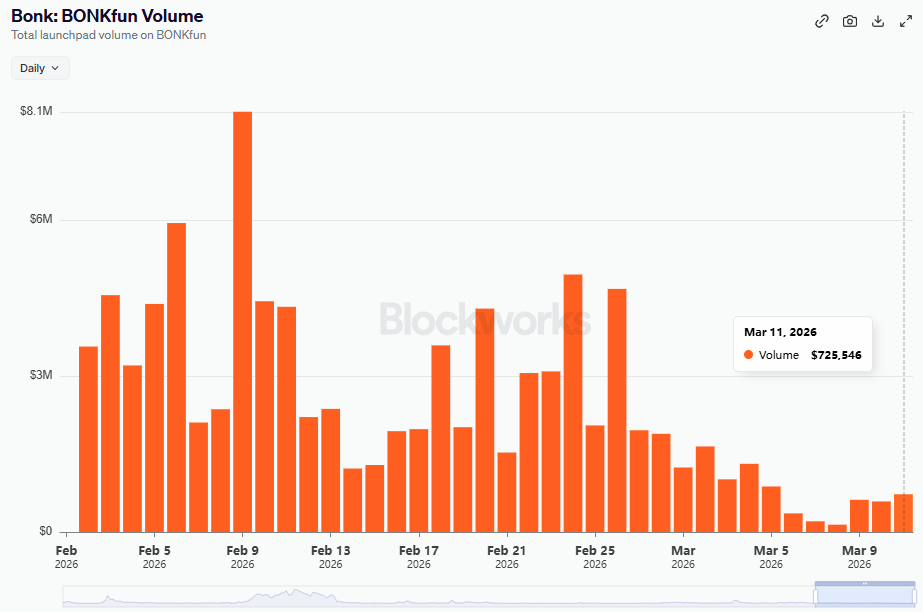

Nei tre giorni precedenti, la piattaforma ha lanciato 165 token e ha registrato zero laureati. Anche il volume degli scambi è rimasto modesto e ha registrato una tendenza al ribasso nei giorni precedenti l'incidente. I dati di Blockworks mostrano che BONK.fun ha generato un volume di circa 725.546 dollari l'11 marzo, giorno in cui si è verificato l'incidente.

Reazione della comunità

Allo stesso tempo, l'incidente ha scatenato frustrazione e scetticismo da parte di alcuni membri della comunità. Alcuni utenti si sono chiesti come gli aggressori abbiano potuto accedere al dominio.

Altri hanno criticato la sicurezza operativa della piattaforma e hanno sostenuto che l'evento ha danneggiato la credibilità di BONK.fun.

Queste reazioni riflettono un modello più ampio nel settore delle criptovalute, in cui gli utenti si aspettano che le piattaforme proteggano non solo i contratti intelligenti e le attività di tesoreria, ma anche i domini, gli account dei team e ogni parte dell'interfaccia che tocca gli utenti finali.

"La nuova vulnerabilità della criptovaluta è l'autorizzazione".

La violazione di BONK.fun si inserisce in un modello più ampio di attacchi alle criptovalute che si basano sull'inganno, sulle firme dannose e sull'abuso di fiducia piuttosto che sui soli exploit del codice. Gli aggressori prendono sempre più di mira i portafogli attraverso pagine di phishing, tattiche di impersonificazione, false richieste di approvazione e siti web compromessi. In casi come questo, l'attaccante deve solo convincere l'utente ad approvare l'azione sbagliata.

Questo approccio è diventato sempre più importante in tutto il settore. Un rapporto di Nominis sugli attacchi recenti ha descritto un ambiente in cui il phishing, le firme maligne, l'ingegneria sociale e l'abuso di accessi privilegiati spesso causano più danni finanziari delle tradizionali falle negli smart contract. Nel solo mese di gennaio 2026, diversi incidenti importanti hanno mostrato come gli aggressori puntino sempre più spesso all'autorizzazione e al comportamento umano, invece di affidarsi solo a exploit tecnici.

Questa tendenza più ampia suggerisce che la sicurezza operativa e l'educazione degli utenti sono ora importanti quanto le verifiche dei contratti smart in molte situazioni.

Per saperne di più su SolanaFloor

Archer Exchange lancia CLOB tra i timori di spoofing di Prop AMM

Mastercard lancia un programma globale di partner crittografici con Solana, Paxos e altri

L'ecosistema di Pump.fun