Le domaine BONK.fun est détourné avec une invite à vider son portefeuille. Le pirate exploite les utilisateurs pour seulement 23 000 $

Un domaine détourné, un dispositif de vidage de portefeuille mis en place et un impact limité mais alarmant sur les utilisateurs ont placé la plateforme de lancement de memecoin Solana sous surveillance.

- Publié:

- Édité:

La plateforme de lancement de memecoins BONK.fun a été victime d'une faille de sécurité après que des attaquants aient détourné le compte d'une équipe et utilisé cet accès pour compromettre le domaine de la plateforme. Selon les déclarations de l'équipe et de l'opérateur SolportTom, les attaquants ont installé un draineur de crypto-monnaie sur le site BONK.fun, créant ainsi une situation dangereuse pour les utilisateurs qui ont visité le site après la faille.

L'incident a rapidement attiré l'attention de la communauté Solana et de la communauté cryptographique en général. La violation a également mis en évidence un problème bien connu sur les marchés des actifs numériques. Même lorsque les protocoles et les systèmes d'échange s'améliorent, les attaquants continuent de cibler les couches utilisateur auxquelles les gens font confiance tous les jours.

Que s'est-il passé ?

BONK.fun et Tom ont tous deux averti les utilisateurs de ne pas interagir avec le domaine une fois que l'équipe a découvert la compromission. BONK.fun a écrit : "Un acteur malveillant a compromis le domaine BONKfun. N'interagissez pas avec le site web jusqu'à ce que nous ayons tout sécurisé".

Tom a publié un avertissement plus détaillé, indiquant que les pirates avaient "détourné le compte d'une équipe, forçant un drainer sur le DOMAINE".

Cette description indique qu'il s'agit d'une compromission du front-end plutôt que d'une défaillance de l'infrastructure sous-jacente des jetons. Les attaquants semblent avoir pris le contrôle d'un compte connecté aux opérations de domaine de la plateforme, puis ont utilisé cet accès pour diffuser des messages malveillants sur le site web officiel. Concrètement, les utilisateurs qui ont fait confiance au domaine légitime ont pu tomber sur un faux message leur demandant de signer une invite relative aux conditions d'utilisation. Cette signature aurait déclenché le draineur.

Les visiteurs qui ont tenté d'accéder au site ont ensuite reçu des avertissements de sécurité du navigateur qui signalaient la page comme étant malveillante et dangereuse.

Qui a été touché ?

Tom a déclaré que la violation n'avait pas affecté tous les utilisateurs de BONK.fun, précisant que seuls les utilisateurs ayant signé le faux message de conditions d'utilisation sur le domaine BONK.fun compromis après l'incident avaient subi des pertes.

Plusieurs utilisateurs de X ont également affirmé avoir perdu des fonds après avoir interagi avec le site web compromis. L'un d'eux a écrit : "Mon compte avec 100 000 euros a disparu. Va-t-il réapparaître plus tard ?"

Les données partagées par la plateforme d'analyse de la blockchain Bubblemaps suggèrent que l'impact est resté relativement faible, liant 13 adresses de portefeuilles à l'attaquant, estimant qu'environ 35 utilisateurs ont été exploités avec environ 23 000 $ drainés au total.

Bubblemaps précise que ces chiffres reposent sur des données publiques de l'onchain et des rapports d'utilisateurs. Certaines personnes ont déclaré avoir perdu plus de 100 000 dollars, mais les chercheurs ont indiqué qu'ils n'avaient pas pu trouver de preuves sur la chaîne de valeur pour confirmer ces déclarations.

Dans le même temps, les données d'activité disponibles suggèrent que l'ampleur globale de l'incident est restée limitée. La part de BONK.fun dans l'activité de la plateforme de lancement était déjà relativement faible dans les jours qui ont précédé la violation. Les données de Dune montrent que la plateforme a lancé 314 jetons au cours des sept derniers jours, et qu'un seul jeton a été gradué au cours de cette période.

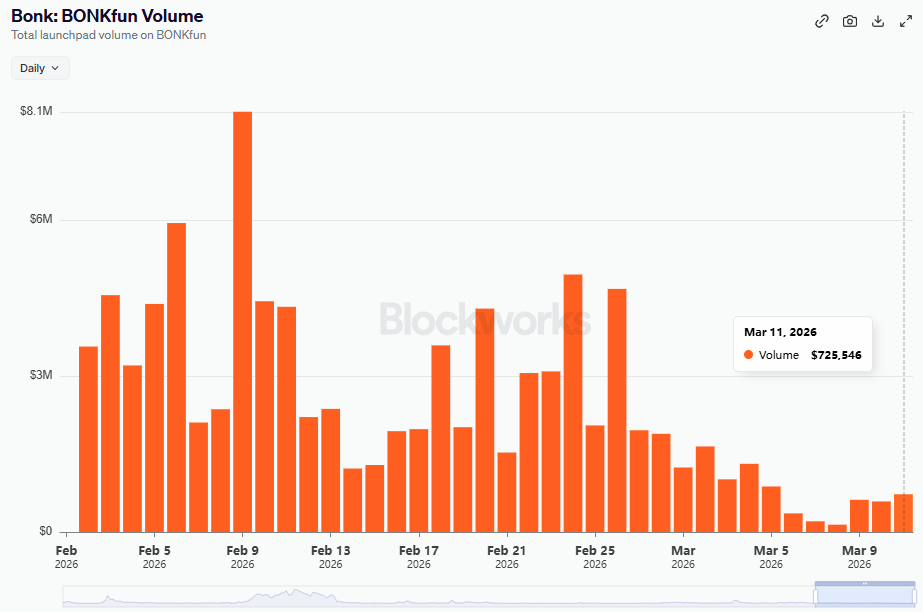

Au cours des trois jours précédents, la plateforme a lancé 165 jetons et n'a enregistré aucun diplômé. Le volume des transactions est également resté modeste et a eu tendance à diminuer dans les jours précédant l'incident, les données de Blockworks montrant que BONK.fun a généré un volume d'environ 725 546 dollars le 11 mars, jour de l'incident.

Réaction de la communauté

Dans le même temps, l'incident a suscité la frustration et le scepticisme d'une partie de la communauté. Certains utilisateurs se sont demandé comment les attaquants avaient pu accéder au domaine en premier lieu.

D'autres ont critiqué la sécurité opérationnelle de la plateforme et estimé que l'incident avait porté atteinte à la crédibilité de BONK.fun.

Ces réactions reflètent une tendance plus large dans la cryptographie, où les utilisateurs attendent des plateformes qu'elles protègent non seulement les contrats intelligents et les actifs de trésorerie, mais aussi les domaines, les comptes d'équipe et chaque partie de l'interface qui touche les utilisateurs finaux.

"La nouvelle vulnérabilité de la cryptographie est l'autorisation

La faille BONK.fun s'inscrit dans un schéma plus large d'attaques cryptographiques qui s'appuient sur la tromperie, les signatures malveillantes et l'abus de confiance plutôt que sur les seuls exploits de code. Les attaquants ciblent de plus en plus les portefeuilles par le biais de pages de phishing, de tactiques d'usurpation d'identité, de fausses invites d'approbation et de sites web compromis. Dans des cas comme celui-ci, le pirate n'a qu'à convaincre l'utilisateur d'approuver la mauvaise action.

Cette approche est devenue plus importante dans l'ensemble du secteur. Un rapport de Nominis sur les attaques récentes a décrit un environnement où le phishing, les signatures malveillantes, l'ingénierie sociale et l'abus d'accès privilégié causent souvent plus de dommages financiers que les failles traditionnelles des contrats intelligents. Rien qu'en janvier 2026, plusieurs incidents majeurs ont montré que les attaquants ciblent de plus en plus les autorisations et le comportement humain au lieu de s'appuyer uniquement sur des exploits techniques.

La tendance générale suggère que la sécurité opérationnelle et la formation des utilisateurs sont désormais aussi importantes que les audits de contrats intelligents dans de nombreuses situations.

En savoir plus sur SolanaFloor

Archer Exchange lance CLOB au milieu des inquiétudes concernant l'usurpation d'identité de Prop AMM

Mastercard lance un programme de partenariat Crypto mondial avec Solana, Paxos et d'autres

L'écosystème de Pump.fun